SK쉴더스, 북해커추정‘귀신(Gwisin)’ 랜섬웨어 랜섬웨어 공격 전략과 대응 방안 공개

SK쉴더스(대표이사 박진효)는 최근 국내 기업만을 타깃으로 랜섬웨어 공격을 수행하고 있는 ‘귀신(Gwisin)’ 랜섬웨어 그룹의 공격 전략과 대응 방안을 공개했습니다. SK쉴더스에서 침해사고 분석과 대응을 전담하고 있는 Top-CERT(탑서트)는 귀신 랜섬웨어 그룹의 공격 유형/기법, 특장점 등을 사이버 공격 라이프 사이클에 맞춰 세분화해 분석했습니다.

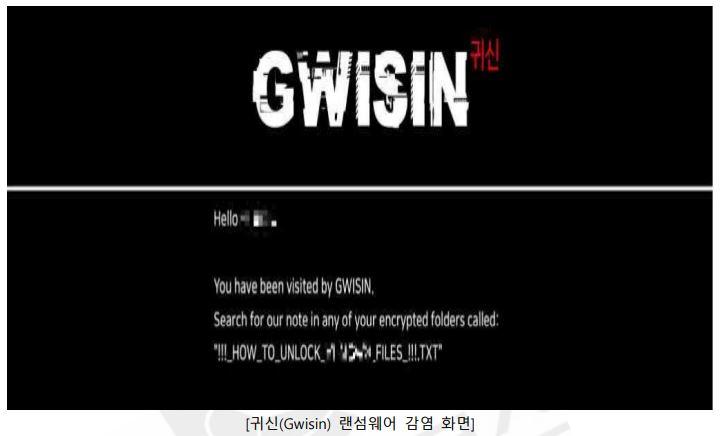

지난해부터 국내 의료기관, 제약사, 금융기관 등 국내 불특정 다수의 기업을 대상으로 공격을 진행하고 있는 귀신 랜섬웨어 그룹은 한국에서 사용되는 단어인 ‘귀신’을 사용해 주목받고 있습니다. 또한 랜섬웨어 공격 시 메시지를 남기는 랜섬 노트에 국내 보안 유관기관을 비롯해 SK쉴더스에 신고하지 말라는 내용이 있어 한국어를 사용하는 조직이거나, 국내 사정에 능통한 해커가 가담했을 것으로 추정하고 있습니다. 그간 랜섬웨어 공격은 해외 조직을 중심으로 이뤄진 것에 비해 국내 기업만을 타깃으로 한 대형 공격은 이번이 처음입니다.

귀신 랜섬웨어 공격은 기업의 내부 시스템 최초 침투 후 내부 구조 확인, 정보 유출, 랜섬웨어 감염까지 평균 21일밖에 걸리지 않는 것으로 조사됐습니다. 기존 APT(지능형 지속 위협, Advanced Persistence Threat) 공격이 최소 67일 걸린 것에 비해 상당히 짧은 시간 내 공격을 정확하고 조직적으로 수행하는 것으로 알려져 고도화된 해킹 기술을 보유하고 있는 것으로 Top-CERT는 판단했습니다. 또한 이들은 ‘복호화 키 전달’, ‘기밀 데이터 공개’, ‘보안 취약점 보고서 제공’ 등 3단계에 걸쳐 금전을 요구해 더욱 악랄해진 수법으로 공격을 수행하고 있는 것으로 분석됐습니다.

이에 SK쉴더스는 20여 년간 축적한 위협 인텔리전스 데이터와 Top-CERT의 분석 역량을 더해 귀신 랜섬웨어 그룹을 분석하고 공격 전략과 대응 방안이 담긴 리포트를 발표했습니다. 특히, 귀신 랜섬웨어 그룹이 사용한 전략과 전술을 사이버 공격 라이프 사이클에 맞춰 각 단계별 예방/대응 방안에 대해 상세히 기술했습니다. 해킹 징후를 사전에 발견해 탐지하고, 해킹 공격이 발생했을 시 상황별 조치 방안을 공유해 랜섬웨어 공격으로부터 피해를 최소화할 수 있도록 내용을 구성했습니다.

▶ 귀신 랜섬웨어 대응방안과 공격 분석 리포트 바로가기

Reporter Gina Lee (news@dailycoinews.com)의 기사 더 보기

- 데일리코인뉴스는 현장의 목소리를 우선합니다(news@dailycoinews.com) -

- 기사에 사용된 모든 자료에 대한 책임은 작성자 본인에게 있습니다 -

[저작권자ⓒ Daily Coin News 무단전재 및 재배포 금지]

Leave a Comment

Write As a Reporter

Coin 시황